- Descubre cómo la Protección de Datos Federada agiliza la seguridad en plataformas de colaboración y gestión documental como SharePoint y Nextcloud. Conoce la seguridad y el acceso federados, la mejora en la gobernanza de datos y la reducción de riesgos para garantizar una gestión eficaz, segura y sin fisuras de la información confidencial.

1. ¿Qué es la seguridad federada?

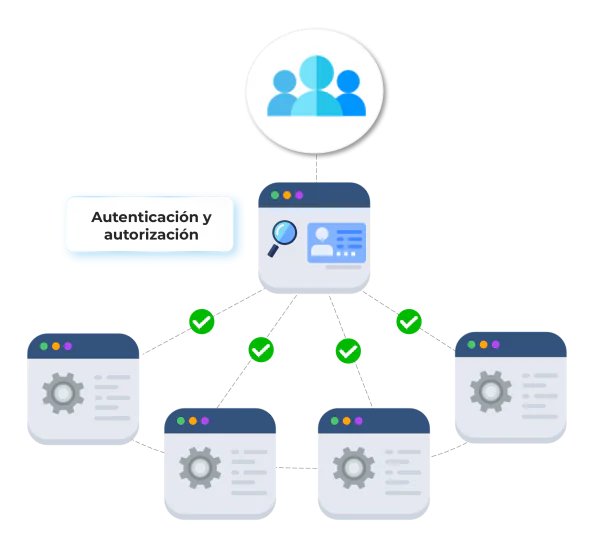

La seguridad federada es una metodología de seguridad informática que permite aplicar la autenticación y la autorización centralizadas en múltiples sistemas u organizaciones interconectados. Proporciona una forma de garantizar la integración y la interoperabilidad sin fisuras entre varias plataformas, manteniendo al mismo tiempo un sólido control de acceso. En lugar de gestionar credenciales independientes para cada sistema, la seguridad federada permite a los usuarios autenticarse una vez y obtener acceso a múltiples recursos, lo que reduce la complejidad y mejora la seguridad.

Un concepto clave dentro de la seguridad federada es la identidad federada, que es la base de este enfoque. La identidad federada es una conexión de confianza entre los proveedores de identidad (IdP) y los proveedores de servicios (SP). Aquí, las credenciales de los usuarios son gestionadas por un proveedor de identidad central, y otros sistemas interconectados confían en este proveedor para autenticar a los usuarios. Este marco de confianza garantiza que la identidad de un usuario se reconozca de forma coherente en diferentes plataformas. Si quieres saber más, aquí tienes un artículo de Microsoft.

Una arquitectura de seguridad federada típica consta de:

- Proveedores de identidad (IdP): Gestionan la autenticación de usuarios y la verificación de identidades.

- Proveedores de servicios (SP): Son los sistemas o aplicaciones que dependen del IdP para validar el acceso de los usuarios.

- Protocolos de federación: Tecnologías como SAML (Security Assertion Markup Language) u OAuth que permiten la comunicación segura y el intercambio de información entre IdPs y SPs.

- Políticas y acuerdos: Políticas de seguridad predefinidas y acuerdos de confianza que describen las funciones, los permisos y las normas de acceso entre las entidades.

Esta arquitectura simplifica la gestión del acceso, mejora la experiencia del usuario y garantiza que las políticas de seguridad se apliquen de manera uniforme en las distintas plataformas. La seguridad federada no sólo reduce la carga de trabajo administrativo, sino que también mitiga los riesgos asociados a los sistemas fragmentados y a las múltiples credenciales de acceso.

2. ¿Y el acceso federado?

El acceso federado extiende el principio de la identidad federada al ámbito de la seguridad informática centrándose específicamente en cómo se gestiona el acceso a los recursos y las aplicaciones a través de múltiples sistemas. Se trata de un método en el que los derechos de acceso y los privilegios están centralizados pero se extienden sin problemas a varios entornos o sistemas interconectados. Este enfoque no sólo simplifica la experiencia del usuario, sino que también agiliza la gestión de los permisos de acceso.

En un entorno de acceso federado, el vínculo entre los proveedores de identidades y los proveedores de servicios garantiza que las políticas de acceso sean coherentes y se apliquen de manera uniforme. Esto simplifica los procesos administrativos y reduce el riesgo de accesos no autorizados, ya que los permisos de los usuarios se gestionan de forma centralizada en lugar de estar dispersos y duplicados en sistemas dispares.

El acceso federado desempeña un papel crucial en la mejora de la seguridad y la eficacia operativa al garantizar que los controles de acceso estén alineados con las políticas generales de seguridad y las necesidades empresariales de la organización. Este enfoque no sólo potencia la seguridad, sino que también respalda el cumplimiento de los requisitos normativos, lo que lo convierte en un componente vital de las estrategias modernas de ciberseguridad.

3. ¿Por qué es importante la seguridad federada en la ciberseguridad?

La seguridad federada es esencial en ciberseguridad porque simplifica la gestión de los accesos al tiempo que refuerza la protección contra las brechas de datos y los accesos no autorizados. Al centralizar la autenticación y extender los controles de acceso seguro a todos los sistemas, las organizaciones pueden garantizar una aplicación coherente de las políticas de seguridad. Este enfoque reduce los errores humanos, elimina las herramientas redundantes y aborda los principales riesgos asociados a las prácticas de seguridad fragmentadas.

Entre las principales ventajas encontramos:

- Protección sobre los datos mejorada: La seguridad federada garantiza que la información sensible permanezca protegida mediante la gestión unificada de accesos.

- Eficiencia operativa: Los equipos de TI dedican menos tiempo a gestionar credenciales y permisos individuales en todos los sistemas.

- Experiencia de usuario mejorada: El inicio de sesión único (SSO) elimina la necesidad de utilizar varias contraseñas, lo que agiliza los flujos de trabajo y reduce la fatiga de credenciales.

- Cumplimiento normativo: La auditoría simplificada de los controles de acceso garantiza el cumplimiento de las normativas del sector, como DORA o NIS2.

Piense en las herramientas de colaboración basadas en la nube que se utilizan en las grandes organizaciones, como Google Workspace o Microsoft 365. Sin seguridad federada, los empleados necesitarían credenciales independientes para cada servicio, lo que aumentaría el riesgo de contraseñas débiles y un control de accesos incoherente. Con la seguridad federada, las organizaciones integran estas plataformas bajo un proveedor de identidades de confianza, garantizando que los empleados puedan acceder de forma segura a múltiples herramientas o datos a través de SSO.

En general, la seguridad federada ofrece una estrategia coherente para proteger los recursos de la organización al tiempo que mejora la eficacia.

4. Ejemplos reales de prácticas de seguridad federada

La seguridad federada se adopta cada vez más en diversos sectores, desde la industria hasta las finanzas y la administración pública, lo que refleja su versatilidad y eficacia. Veamos dos ejemplos del mundo real y comprendamos cómo se aplican los distintos tipos de sistemas de seguridad federada.

1. Industria: Fabricación

En el sector de la fabricación, los sistemas federados de gestión de identidades agilizan el acceso a los recursos compartidos en múltiples plantas y socios. Al adoptar el inicio de sesión único (SSO), los empleados pueden acceder a una serie de herramientas, desde el software CAD hasta las plataformas de gestión de la cadena de suministro, sin tener que iniciar sesión por separado en cada una de ellas. Esta integración no sólo mejora la productividad, sino que también garantiza la aplicación coherente de estrictos protocolos de seguridad, impidiendo el acceso no autorizado en toda la vasta red industrial.

2. Empresa financiera: Sector bancario

Las instituciones financieras son especialmente sensibles a las brechas de seguridad. Un gran banco podría emplear la identidad federada como servicio (IDaaS) para gestionar el acceso de los clientes a través de los servicios bancarios digitales, las plataformas de inversión y los servicios financieros asociados. Este sistema federado mejora la comodidad del usuario al permitir transiciones fluidas entre servicios, al tiempo que salvaguarda los datos financieros sensibles mediante un proceso de autenticación centralizado y seguro. De este modo, el banco puede ofrecer experiencias sólidas a los clientes sin comprometer los estándares de seguridad.

5. ¿Cómo ayuda el acceso federado a la gestión de permisos sobre los datos?

El acceso federado desempeña un papel fundamental en la gestión de permisos al ofrecer un enfoque centralizado para controlar y supervisar el acceso a los datos a través de múltiples sistemas. En los ecosistemas digitales interconectados de hoy en día, garantizar una gestión de permisos segura y eficiente es fundamental para evitar el acceso no autorizado a los datos y minimizar los riesgos de infracciones.

A continuación detallamos cómo el acceso federado mejora la gestión de permisos:

1. Control centralizado de autorizaciones

El acceso federado permite a las organizaciones unificar la gestión de permisos bajo un único marco, en lugar de gestionar sistemas individuales de forma independiente. Esta centralización mejora la coherencia en la aplicación de las políticas de acceso y reduce la complejidad asociada a los protocolos de seguridad fragmentados.

- Los administradores pueden definir funciones, atributos y permisos en un solo lugar, y esas políticas se reflejan automáticamente en todos los sistemas conectados.

- Esto refuerza la gobernanza, ya que las organizaciones obtienen una visión clara de “quién tiene acceso a qué” en todas las plataformas.

2. Gestión de accesos granular

Los sistemas federados suelen aprovechar los principios del control de acceso basado en atributos (ABAC) o del control de acceso basado en roles (RBAC). Estos modelos permiten que los niveles de permisos se adapten dinámicamente en función del rol, la ubicación o los atributos específicos de un usuario.

Por ejemplo: Un trabajador sanitario puede acceder a datos específicos de un paciente durante las horas de trabajo pero tener permisos restringidos fuera de esas horas. El acceso federado garantiza que los permisos se ajusten a las políticas de la organización, al tiempo que evita un acceso excesivo o innecesario a los datos.

3. Escalabilidad en entornos complejos

A medida que las organizaciones crecen, la gestión de permisos en múltiples bases de datos, servicios en la nube y aplicaciones puede resultar abrumadora. El acceso federado escala con la expansión, garantizando una sólida gestión de permisos en diversas infraestructuras, ya incluyan equipos remotos, socios externos o entornos de múltiples nubes.

4. Reducción del riesgo de errores humanos

La gestión manual de permisos suele dar lugar a errores, como la concesión de niveles de acceso incorrectos o el olvido de eliminar permisos después de que un empleado se marche. El acceso federado automatiza estos procesos, reduciendo las vulnerabilidades causadas por errores humanos y mejorando la higiene general de la seguridad.

El acceso federado proporciona un marco unificado para gestionar los permisos de los datos almacenados en diversas plataformas, como repositorios de almacenamiento (por ejemplo, SharePoint) y soluciones de seguridad de datos como Enterprise Digital Rights Management (EDRM). Al alinear los controles de acceso en todos estos sistemas, el acceso federado garantiza que la información sensible esté protegida de forma coherente, independientemente de dónde se encuentre. Recuerde que también es importante proteger los datos en sus tres estados, y no confiar únicamente en las medidas de acceso.

Este enfoque elimina los silos al vincular las políticas de permisos a una identidad centralizada, lo que permite a las organizaciones aplicar protocolos de seguridad uniformes en todas las herramientas de almacenamiento de archivos, gestión de documentos y colaboración. El resultado es un método más cohesivo, escalable y seguro para controlar el acceso a los datos en entornos cada vez más complejos.

6. Presentamos las políticas federadas de SealPath para SharePoint y Nextcloud

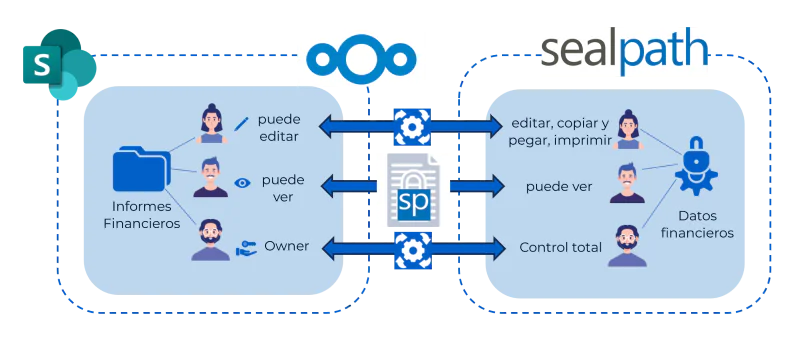

Las políticas federadas de SealPath ofrecen un enfoque ágil y dinámico para proteger los datos confidenciales almacenados en plataformas como SharePoint y Nextcloud. Al aplicar automáticamente la protección a una carpeta raíz y a su contenido, estas políticas garantizan que los permisos de acceso se sincronicen continuamente con la configuración de permisos de la carpeta. Esta integración elimina la necesidad de actualizaciones manuales, proporcionando una seguridad robusta que se adapta en tiempo real a los cambios en los permisos de los usuarios.

Protección automática: Las reglas federadas de SealPath aplican automáticamente la protección a las carpetas raíz designadas y a sus archivos, garantizando una seguridad coherente.

Sincronización dinámica: Los permisos dentro de las políticas federadas de SealPath reflejan los permisos de usuario asignados a la carpeta. Por ejemplo, a un empleado con permisos de edición para una carpeta de SharePoint (por ejemplo, Informes financieros) se le conceden permisos de edición equivalentes para los documentos protegidos dentro de esa carpeta.

Control granular: Los permisos de usuario se determinan exclusivamente en función de las reglas de acceso de la carpeta y se gestionan a través de la consola de administración web de SealPath. Estos permisos no son editables por los usuarios, lo que garantiza un control centralizado.

Protección específica de la carpeta: Las políticas federadas se aplican únicamente a la carpeta definida y a su contenido, no pueden asociarse a otras carpetas y no pueden utilizarse para proteger archivos individuales fuera del ámbito definido.

Detección de cambios en tiempo real: SealPath lee continuamente los permisos de las carpetas y adapta los ajustes de protección inmediatamente al detectar cambios. Esto garantiza que la evolución de los permisos (por ejemplo, ascensos o cambios de rol) se refleje en tiempo real.

Equivalencia de permisos flexible: Las organizaciones pueden personalizar el modo en que los permisos de las carpetas se traducen en niveles de acceso de la política SealPath.

Por ejemplo:

- Lectura en SharePoint → Permiso de visualizar en la política SealPath.

- Escritura en SharePoint → Permisos de edición, copia, pegado e impresión en la política SealPath.

- Propietario en SharePoint → Control total en la política SealPath.

Seguridad más allá de la carpeta: Aunque los documentos salgan de la carpeta protegida, permanecen bajo el control de SealPath, lo que garantiza una protección continua y mitiga los riesgos de acceso no autorizado o fuga de datos.

Las políticas federadas de SealPath crean un potente mecanismo de sincronización entre los permisos de las carpetas y la seguridad de los documentos, proporcionando a las organizaciones una protección automatizada, escalable y hermética de los archivos confidenciales almacenados en SharePoint y Nextcloud.

7. Ventajas y beneficios del uso de políticas federadas SealPath

Las políticas federadas de SealPath introducen un enfoque altamente eficaz y automatizado para proteger los datos confidenciales en plataformas como SharePoint y Nextcloud. Al alinear las medidas de seguridad con los permisos de las carpetas, las organizaciones pueden lograr una protección dinámica sin la complejidad de la intervención manual.

- Medidas de seguridad de datos alineadas

Las políticas federadas de SealPath garantizan que la protección de datos esté siempre sincronizada con los permisos de acceso a las carpetas, promoviendo un enfoque uniforme de la seguridad en toda la organización. - Políticas coherentes de acceso a los datos

Las políticas federadas eliminan las incoherencias en el control de acceso, garantizando que todos los usuarios tengan permisos acordes con sus funciones, lo que mejora la transparencia y la confianza. - Gobernanza de datos mejorada

Al aplicar controles uniformes en todas las carpetas, las políticas federadas de SealPath mejoran la gobernanza de datos, reduciendo el riesgo de reglas o permisos mal configurados que podrían provocar vulnerabilidades de seguridad o fricciones operativas. - Control de acceso centralizado

Los permisos y las reglas se gestionan directamente desde la consola de administración web de SealPath, lo que simplifica la gestión del control de acceso y elimina la necesidad de realizar ajustes individuales a nivel de archivo. - Aplicación de políticas en tiempo real

La protección se aplica instantáneamente basándose en reglas predefinidas, adaptándose dinámicamente a los cambios en los permisos de las carpetas sin interrumpir los flujos de trabajo.

Beneficios clave

- Reducción del riesgo de errores humanos

La automatización de la sincronización de los permisos con la protección de datos reduce significativamente la probabilidad de que se produzcan errores o descuidos que puedan dar lugar a una brecha de datos. - Elimina los ajustes manuales repetitivos

La automatización que proporcionan las políticas federadas de SealPath elimina la necesidad de hacer ajustes manuales de forma repetitiva, lo que mejora la higiene operativa y libera tiempo. - 3Mayor eficacia operativa

Al minimizar el esfuerzo necesario para gestionar los permisos y la protección, los equipos pueden centrarse en iniciativas estratégicas de mayor prioridad en lugar de ocuparse de tareas administrativas. - Previene de permisos contradictorios

Las políticas federadas evitan la superposición o contradicción de permisos, lo que garantiza una experiencia ágil y sin fricciones para los empleados, al tiempo que se mantiene una seguridad hermética.

En conclusión, las normas federadas para proteger los archivos en carpetas siguen los principios de la seguridad federada aplicada a los derechos de acceso a los datos, lo que proporciona una mayor protección contra las fugas de datos y los riesgos digitales. Por lo tanto, basándonos en nuestra experiencia de más de 10 años ayudando a diversas entidades a proteger sus datos e información más sensible, recomendamos encarecidamente que las organizaciones apliquen este enfoque.